Ngày 15/9 theo giờ địa phương, Cơ quan An ninh mạng và An ninh cơ sở hạ tầng Mỹ (CISA) đã công bố Báo cáo phân tích phần mềm độc hại (MAR), trong đó nêu chi tiết về 19 tệp tin độc hại, trong đó có thông tin về trang web được sử dụng bởi tin tặc Iran. Các chi tiết kỹ thuật của Shell.

Web Shell là một đoạn mã được viết bằng ngôn ngữ lập trình phát triển Web điển hình (như ASP, PHP, JSP). Kẻ tấn công sẽ cấy nó vào máy chủ Web để có được quyền truy cập từ xa và thực thi mã. Web Shell cho phép những kẻ tấn công truyền và thực thi mã JavaScript, mã này có thể được sử dụng để liệt kê các thư mục, thực thi tải trọng và làm rò rỉ dữ liệu.

Theo báo cáo của CISA, tin tặc Iran từ tổ chức APT ẩn danh đang sử dụng một số Web Shells đã biết để tấn công các tổ chức CNTT, chính phủ, y tế, tài chính và bảo hiểm trên khắp Hoa Kỳ. Chúng đã sử dụng các lỗ hổng trong Pulse Secure VPN, Citrix ADC và các sản phẩm BIG-IP ADC của F5 để tấn công. Phần mềm độc hại được sử dụng bao gồm ChunkyTuna, Tiny và China Chopper.

Cách đây vài tuần, một nhà nghiên cứu đã tiết lộ rằng tổ chức APT của Iran này được gọi là “Pioneer Kitten”, còn được gọi là Fox Kitten hoặc Parisite. Tổ chức này hiện đang cố gắng thu lợi bằng cách bán quyền truy cập vào một số mạng nhất định mà nó đã tấn công cho các tin tặc khác. Họ đã tấn công các máy chủ VPN trong vài tháng qua.

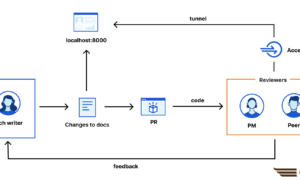

Ngoài ra, các chuyên gia CISA cũng phân tích các tệp dữ liệu chương trình (PDB) và tệp nhị phân, được xác định là các phiên bản biên dịch của dự án nguồn mở “FRP”. FRP có thể cho phép những kẻ tấn công thiết lập nhiều loại kết nối khác nhau tới các nhà khai thác từ xa bên ngoài phạm vi của mạng mục tiêu thông qua các đường hầm. Báo cáo cũng phân tích một tập lệnh PowerShell là một phần của dự án nguồn mở KeeThief, cho phép những kẻ tấn công truy cập thông tin đăng nhập mật khẩu được mã hóa được lưu trữ bởi phần mềm quản lý mật khẩu “KeePass” của Microsoft.

Những kẻ tấn công sử dụng các công cụ độc hại này để duy trì quyền truy cập từ xa liên tục và làm rò rỉ dữ liệu từ mạng của nạn nhân. Họ có thể đã sử dụng tiện ích “FRP” để tạo đường hầm cho các phiên Giao thức Máy tính Từ xa (RDP) gửi đi để hỗ trợ truy cập liên tục vào mạng từ bên ngoài tường lửa.

Báo cáo cũng nêu chi tiết bảy tệp khác nhau với mã nguồn PHP được sử dụng làm Web Shell độc hại, được xác định là ChunkyTuna và Tiny Web Shell. Cả hai Web Shells này đều có thể chấp nhận các lệnh và dữ liệu từ xa, do đó người vận hành có thể điều khiển hệ thống bị nhiễm từ xa.